網絡監聽是數據庫安全審計最佳手段

數據庫系統作為三大基礎軟件之一并不是在計算機誕生的時候就同時產生的,隨著信息技術的發展,傳統文件系統已經不能滿足人們的需要,1961年,美國通用電氣公司成功開發了世界上第一個數據庫系統IDS(Integra

數據庫系統作為三大基礎軟件之一并不是在計算機誕生的時候就同時產生的,隨著信息技術的發展,傳統文件系統已經不能滿足人們的需要,1961年,美國通用電氣公司成功開發了世界上第一個數據庫系統IDS(Integrated Data Store),奠定了數據庫的基礎。經過幾十年的發展和實際應用,技術越來越成熟和完善,代表產品有甲骨文公司的Oracle、IBM公司的DB2、微軟公司的MS-SQL Server等等。

如今,數據庫系統在企業管理等領域已經具有非常廣泛的應用,如ERP系統、計費系統、經分系統等。數據庫系統作為應用系統的核心,承載了企業運營的關鍵數據,是企業核心IT資產之一。

因此,長期以來,在保障業務連續性和性能的前提下,最大限度的保障數據庫安全一直是數據庫管理人員、安全管理人員孜孜不倦追求的安全目標。

數據庫安全風險更多是內部違規行為

數據庫安全涉及入侵防御、賬號管理、訪問控制、安全審計、防病毒、評估加固等多個方面,常見的安全產品如UTM、入侵檢測、漏洞掃描等產品為保障數據庫系統的正常運行起到了重要作用。但是,通過對諸多安全事件的處理、分析,調查人員發現企業內部人員造成的違規事件占了較大比例。

究其原因,主要是因為這些違規行為與傳統的攻擊行為不同,對內部的違規行為無法利用攻擊機理和漏洞機理進行分析,這就導致了那些抵御外部入侵的產品無用武之地。因此,要防止內部的違規行為,就需要在內部建設審計系統,通過對操作行為的分析,實現對違規行為的及時響應和追溯。

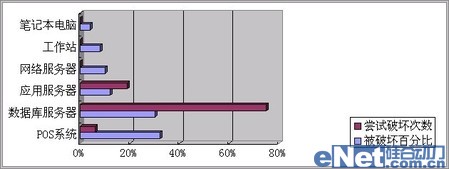

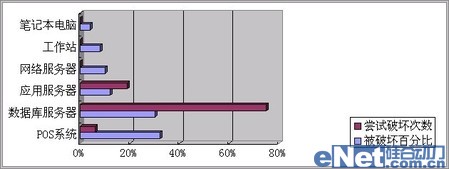

根據Verizon 2009調查報告(基于對2億8500萬次累計破壞行為數據進行分析),數據破壞情況如圖1所示:

圖1 Verizon數據破壞調查表

從圖1可以看到對數據庫系統的嘗試破壞行為占比最高,在75%左右。這是為什么呢?

主要原因在于:一方面由于數據庫系統往往承載關鍵業務數據,而這些數據牽涉到企業各個方面的信息,從政治、經濟而言都具備重要的價值;另一方面由于數據庫系統通常比較復雜,且其對連續性、穩定性有高標準的要求,安全管理人員在缺乏相關知識的情況下,往往出現想不到、不敢想、不敢動的情況,從而導致數據庫安全管理工作滯后于業務需求的滿足。

實際上,關于數據庫系統的安全事件層出不窮,而且有愈演愈烈之勢:遠有某市雙色球開獎數據庫被篡改,3305萬巨獎險被冒領的案件;近的更有,匯豐銀行2.4萬賬號數據被盜的例子……對此,國家相關部門非常重視,在《涉及國家秘密的信息系統分級保護技術要求》、《信息系統安全保護等級基本要求》等相關政策中,對于審計系統也有明確的要求:

應制定能夠確保系統安全審計策略正確實施的規章制度及措施

應對重要服務器的訪問行為進行審計

應包括事件的日期、時間、類型、主體標識、客體標識和結果等

應定期對審計記錄進行審查分析,對可疑行為及違規操作,采取相應的措施,并及時報告

可見,保障數據庫安全和穩定,已經成為信息時代舉足輕重的一項工作。那么采取什么樣的技術方式對數據庫實現安全保護呢?

簡介4類數據庫安全審計技術

以下主要就數據庫安全審計技術進行闡述。

常見的安全審計技術主要有四類,分別是:基于日志的審計技術、基于代理的審計技術、基于網絡監聽的審計技術、基于網關的審計技術。

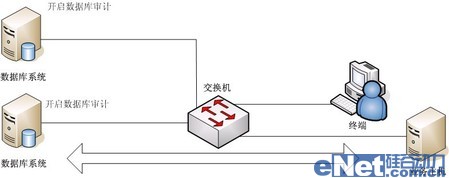

1.基于日志的審計技術:該技術通常是通過數據庫自身功能實現,Oracle、DB2等主流數據庫,均具備自身審計功能,通過配置數據庫的自審計功能,即可實現對數據庫的審計,其典型部署示意圖如圖2所示:

圖2 日志審計技術部署示意

該技術能夠對網絡操作及本地操作數據庫的行為進行審計,由于依托于現有數據庫管理系統,因此兼容性很好。

但這種審計技術的缺點也比較明顯。首先,在數據庫系統上開啟自身日志審計對數據庫系統的性能就有影響,特別是在大流量情況下,損耗較大;其次,日志審計記錄的細粒度上差,缺少一些關鍵信息,比如源IP、SQL語句等等,審計溯源效果不好,最后就是日志審計需要到每一臺被審計主機上進行配置和查看,較難進行統一的審計策略配置和日志分析。

2.基于代理的審計技術:該技術是

如今,數據庫系統在企業管理等領域已經具有非常廣泛的應用,如ERP系統、計費系統、經分系統等。數據庫系統作為應用系統的核心,承載了企業運營的關鍵數據,是企業核心IT資產之一。

因此,長期以來,在保障業務連續性和性能的前提下,最大限度的保障數據庫安全一直是數據庫管理人員、安全管理人員孜孜不倦追求的安全目標。

數據庫安全風險更多是內部違規行為

數據庫安全涉及入侵防御、賬號管理、訪問控制、安全審計、防病毒、評估加固等多個方面,常見的安全產品如UTM、入侵檢測、漏洞掃描等產品為保障數據庫系統的正常運行起到了重要作用。但是,通過對諸多安全事件的處理、分析,調查人員發現企業內部人員造成的違規事件占了較大比例。

究其原因,主要是因為這些違規行為與傳統的攻擊行為不同,對內部的違規行為無法利用攻擊機理和漏洞機理進行分析,這就導致了那些抵御外部入侵的產品無用武之地。因此,要防止內部的違規行為,就需要在內部建設審計系統,通過對操作行為的分析,實現對違規行為的及時響應和追溯。

根據Verizon 2009調查報告(基于對2億8500萬次累計破壞行為數據進行分析),數據破壞情況如圖1所示:

圖1 Verizon數據破壞調查表

從圖1可以看到對數據庫系統的嘗試破壞行為占比最高,在75%左右。這是為什么呢?

主要原因在于:一方面由于數據庫系統往往承載關鍵業務數據,而這些數據牽涉到企業各個方面的信息,從政治、經濟而言都具備重要的價值;另一方面由于數據庫系統通常比較復雜,且其對連續性、穩定性有高標準的要求,安全管理人員在缺乏相關知識的情況下,往往出現想不到、不敢想、不敢動的情況,從而導致數據庫安全管理工作滯后于業務需求的滿足。

實際上,關于數據庫系統的安全事件層出不窮,而且有愈演愈烈之勢:遠有某市雙色球開獎數據庫被篡改,3305萬巨獎險被冒領的案件;近的更有,匯豐銀行2.4萬賬號數據被盜的例子……對此,國家相關部門非常重視,在《涉及國家秘密的信息系統分級保護技術要求》、《信息系統安全保護等級基本要求》等相關政策中,對于審計系統也有明確的要求:

應制定能夠確保系統安全審計策略正確實施的規章制度及措施

應對重要服務器的訪問行為進行審計

應包括事件的日期、時間、類型、主體標識、客體標識和結果等

應定期對審計記錄進行審查分析,對可疑行為及違規操作,采取相應的措施,并及時報告

可見,保障數據庫安全和穩定,已經成為信息時代舉足輕重的一項工作。那么采取什么樣的技術方式對數據庫實現安全保護呢?

簡介4類數據庫安全審計技術

以下主要就數據庫安全審計技術進行闡述。

常見的安全審計技術主要有四類,分別是:基于日志的審計技術、基于代理的審計技術、基于網絡監聽的審計技術、基于網關的審計技術。

1.基于日志的審計技術:該技術通常是通過數據庫自身功能實現,Oracle、DB2等主流數據庫,均具備自身審計功能,通過配置數據庫的自審計功能,即可實現對數據庫的審計,其典型部署示意圖如圖2所示:

圖2 日志審計技術部署示意

該技術能夠對網絡操作及本地操作數據庫的行為進行審計,由于依托于現有數據庫管理系統,因此兼容性很好。

但這種審計技術的缺點也比較明顯。首先,在數據庫系統上開啟自身日志審計對數據庫系統的性能就有影響,特別是在大流量情況下,損耗較大;其次,日志審計記錄的細粒度上差,缺少一些關鍵信息,比如源IP、SQL語句等等,審計溯源效果不好,最后就是日志審計需要到每一臺被審計主機上進行配置和查看,較難進行統一的審計策略配置和日志分析。

2.基于代理的審計技術:該技術是

責任編輯:和碩涵

免責聲明:本文僅代表作者個人觀點,與本站無關。其原創性以及文中陳述文字和內容未經本站證實,對本文以及其中全部或者部分內容、文字的真實性、完整性、及時性本站不作任何保證或承諾,請讀者僅作參考,并請自行核實相關內容。

我要收藏

個贊

-

發電電力輔助服務營銷決策模型

2019-06-24電力輔助服務營銷 -

繞過安卓SSL驗證證書的四種方式

-

網絡何以可能

2017-02-24網絡